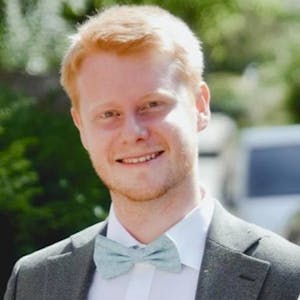

Como desarrolladores de scripts de terceros, trabajamos constantemente en entornos que no controlamos completamente. Debemos manejar problemas inesperados introducidos por diferentes navegadores, personalizaciones peculiares realizadas por el equipo de desarrolladores principal y restricciones de seguridad que no podemos eludir fácilmente. En esta sesión de nivel introductorio, compartiré experiencias de primera mano y orientación práctica derivada de la construcción y el despliegue de scripts de terceros para mejorar la confianza de su equipo y la eficiencia del flujo de trabajo.

This talk has been presented at JSNation 2025, check out the latest edition of this JavaScript Conference.

Comments